Вътрешно приложение за хора + адресна книга на Microsoft

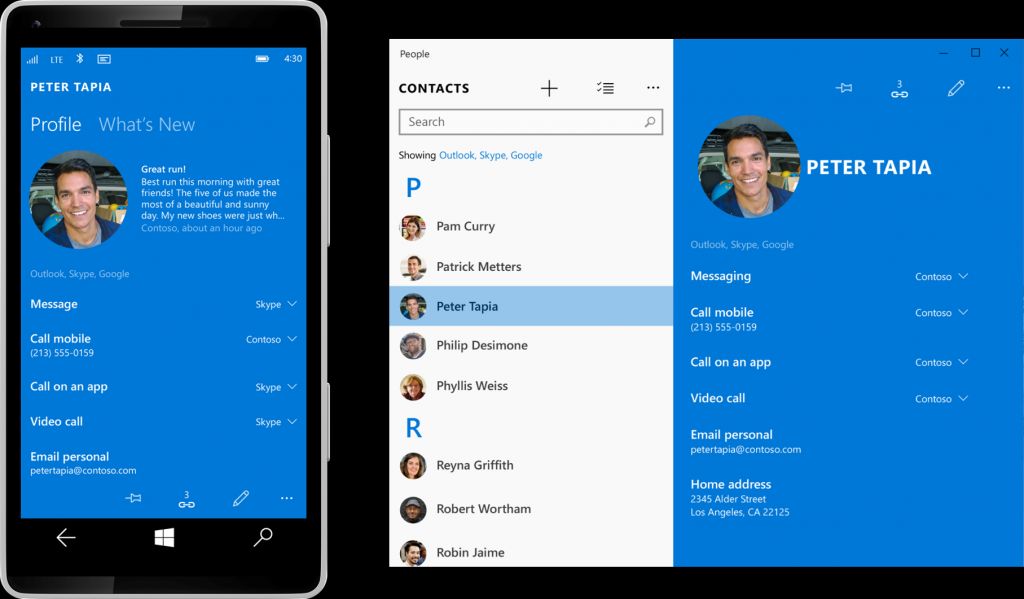

Microsoft има собствена централизирана адресна книга, която комбинира всички ваши социални разговори, комуникации и връзки на едно място под шапката на приложението си People. Открита е уязвимост при отказ на услуга във версията на Microsoft people 10.1807.2131.0 от LORD на 4тиот септември 2018 г. Тази уязвимост е открита и тествана в операционната система Windows 10 на Microsoft.

Приложението Microsoft People в операционните системи за настолни компютри Windows 8 и 10 по същество е платформа за база данни за управление на контакти, наречена адресна книга. Той обединява няколко имейл акаунта и контакти на други платформи на едно място за лесен достъп с едно кликване. Той включва вашите акаунти на Apple, акаунти в Microsoft, акаунти в Xbox, акаунти в Google, Skype и много други, всичко на едно място, така че да можете да се свържете незабавно с хората, с които искате

Интелигентното приложение също обединява контакти от различни платформи за пълноценни карти за контакти, съдържащи цялата информация, която имате за определен човек. Приложението ви позволява да проследявате имейлите и календарите си, като го свързвате с хората, които ви интересуват.

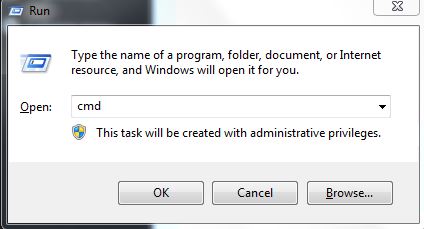

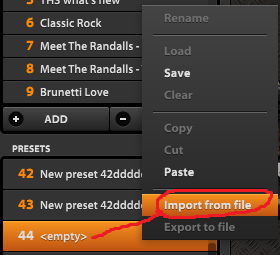

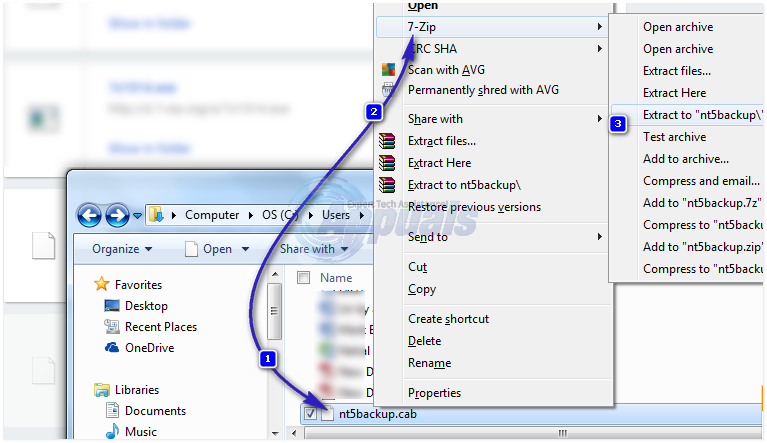

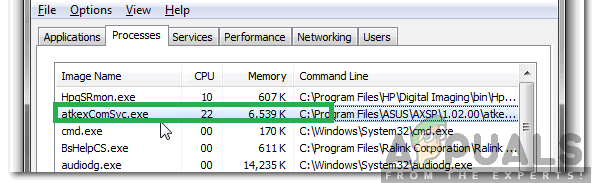

Сривът на отказ на услуга възниква в това приложение, когато се изпълнява кодът за експлойт на python и в приложението се поставя код, предизвикващ срив. За да направите това, трябва да копирате съдържанието на текстовия файл “poc.txt”, съдържащ този код, и да стартирате приложението хора. В приложението кликнете върху „нов контакт (+)“ и поставете кода, копиран в клипборда в полето за име. След като запазите този контакт, приложението се срива с отказ на услуга.

Идентификационен етикет CVE все още не е присвоен на тази уязвимост. Няма информация дали доставчикът все още е признал тази уязвимост или дали Microsoft дори планира да пусне актуализация за смекчаване на тази уязвимост. Като се имат предвид подробностите за уязвимостта, обаче, аз вярвам, че експлойтът най-вероятно пада на около 4 рейтинг по скалата CVSS 3.0, компрометирайки само наличността на програмата, което го прави по-малко притеснително, без да се налага цяла актуализация да коригира това на своя собствена.

Етикети Microsoft