Apple (Снимка от Medhat Dawoud на Unsplash)

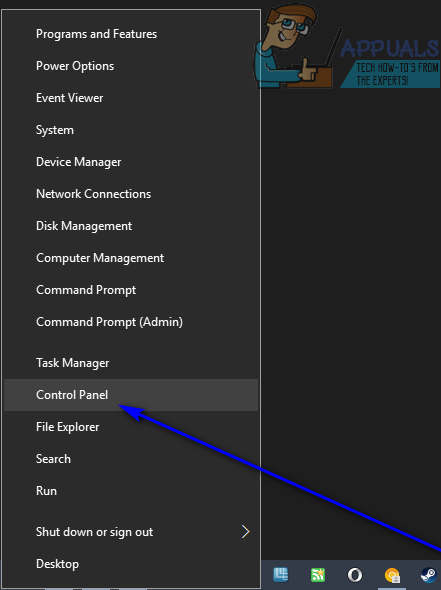

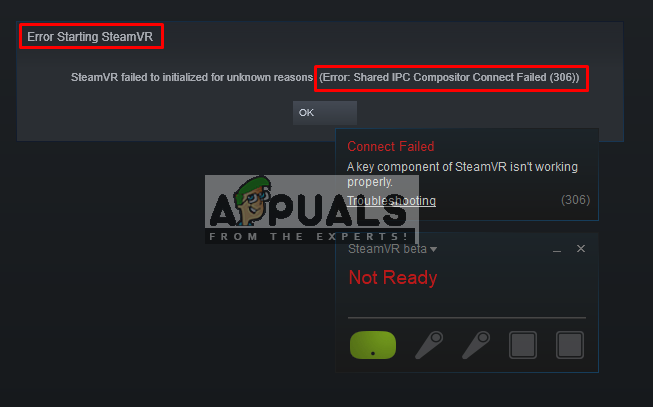

Apple iOS, операционната система по подразбиране за всички iPhone, съдържаше шест критични уязвимости „Нулево взаимодействие“. Елитният екип на Google „Project Zero“, който търси сериозни грешки и софтуерни недостатъци, откри същото. Интересното е, че екипът на Google за изследване на сигурността също е възпроизвел успешно действията, които могат да бъдат изпълнени, използвайки недостатъците на сигурността в дивата природа. Тези грешки могат потенциално да позволят на всеки отдалечен нападател да поеме административен контрол върху Apple iPhone, без потребителят да се налага да прави нищо друго, освен да получава и отваря съобщение.

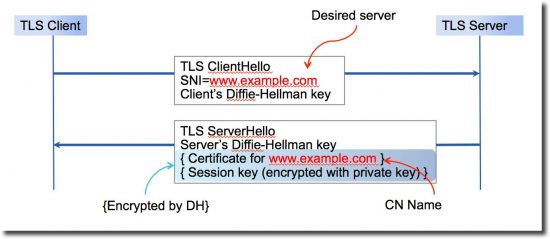

Установено е, че версиите на операционната система на Apple iPhone преди iOS 12.4 са податливи на шест грешки в сигурността „без взаимодействие“, открити Google. Двама членове на Google Project Zero публикуваха подробности и дори успешно демонстрираха Proof-of-Concept за пет от шестте уязвимости. Недостатъците в сигурността могат да се считат за доста тежки, просто защото изискват най-малко действия, извършени от потенциалната жертва, за да компрометират сигурността на iPhone. Уязвимостта на сигурността засяга операционната система iOS и може да бъде използвана чрез клиента iMessage.

Google следва „отговорните практики“ и информира Apple за сериозните недостатъци на сигурността в iPhone iOS:

Google ще разкрие подробности за уязвимостите в сигурността в Apple iPhone iOS на конференцията за сигурност Black Hat в Лас Вегас следващата седмица. Въпреки това гигантът за търсене запази отговорната си практика да алармира съответните компании за вратички или задни вратички и първо съобщи за проблемите на Apple, за да му позволи да издава кръпки, преди екипът да разкрие подробностите публично.

Забелязвайки сериозните грешки в сигурността, Apple се втурна да ги поправя. Възможно е обаче да не е успял напълно. Подробностите за една от „безвзаимодействащите“ уязвимости са поверителни, тъй като Apple не е разрешила напълно грешката. Информацията за същото беше предложена от Натали Силванович, един от двамата изследователи на Google Project Zero, които откриха и докладваха за грешките.

Google разкрива редица недостатъци в приложението iMessage на Apple

Нищо не е имунизирано срещу вируси, злонамерен софтуер и други подобни или недостатъци в кодирането: MacOS, Android, iOS, Linux, Windows - всички те са уязвими. Пачовете и антивирусните програми винаги са от съществено значение за ВСИЧКИ ОС https://t.co/sTpLUY2XqO

- Скоти (@osusuki) 30 юли 2019 г.

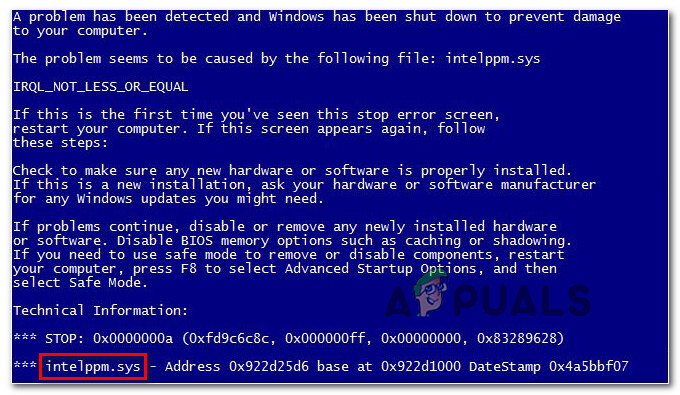

Изследователят също така отбеляза, че четири от шестте грешки в сигурността могат да доведат до изпълнение на злонамерен код на отдалечено iOS устройство. Още по-обезпокоителният е фактът, че тези грешки не се нуждаят от взаимодействие с потребителя. Нападателите просто трябва да изпратят специално кодирано деформирано съобщение до телефона на жертвата. След това злонамереният код може лесно да се изпълни, след като потребителят отвори съобщението, за да види получения елемент. Другите два експлоита могат да позволят на нападателя да изтече данни от паметта на устройството и да чете файлове от отдалечено устройство. Изненадващо, дори тези грешки не се нуждаеха от взаимодействие с потребителя.

Apple може успешно да закърпи само пет от шестте уязвимости в сигурността на „нулево взаимодействие“ в iPhone iOS?

Всичките шест недостатъка в сигурността трябваше да бъдат успешно отстранени миналата седмица, на 22 юли, с iOS 12.4 на Apple . Изглежда обаче това не е така. Изследователят по сигурността отбеляза, че Apple е успяла да поправи само пет от шестте уязвимости на „Нулевото взаимодействие“ в iPhone iOS. И все пак, подробности за петте грешки, които бяха закърпени, са достъпни онлайн. Google предложи същото чрез своята система за докладване на грешки.

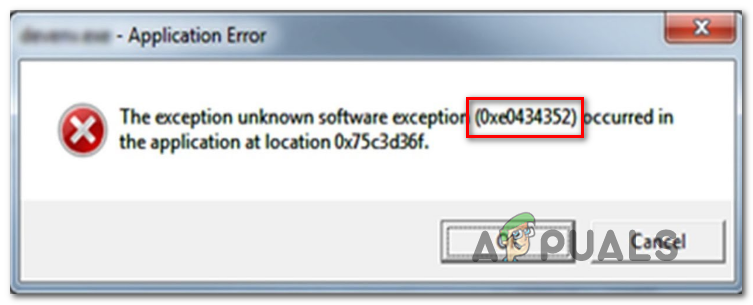

Трите грешки, които позволяват дистанционно изпълнение и предоставят административен контрол на iPhone на жертвата са CVE-2019-8647 , CVE-2019-8660 , и CVE-2019-8662 . Свързаните отчети за грешки съдържат не само технически подробности за всяка грешка, но и доказателствен код, който може да се използва за създаване на експлойти. Тъй като Apple не е успял успешно да поправи четвъртата грешка от тази категория, подробностите за нея са запазени в поверителност. Google маркира тази уязвимост на сигурността като CVE-2019-8641.

Един от тези недостатъци е проблем извън четенето (CVE-2019-8646), който може да позволи на отдалечените нападатели да четат съдържанието на файлове, съхранявани в #iOS устройство само чрез изпращане на неправилно оформено съобщение чрез iMessage.

- The Hacker News (@TheHackersNews) 30 юли 2019 г.

Google маркира петата и шеста грешка като CVE-2019-8624 и CVE-2019-8646 . Тези недостатъци в сигурността могат потенциално да позволят на нападателя да се докосне до личната информация на жертвата. Те са особено обезпокоителни, защото могат да изтекат данни от паметта на устройството и да прочетат файлове от отдалечено устройство, без да се нуждаят от каквото и да е взаимодействие от жертвата.

С iOS 12.4 Apple може успешно да е блокирала всякакви опити за дистанционно управление на iPhone чрез уязвимата платформа iMessage. Съществуването и откритата наличност на доказателствен код обаче означават, че хакери или злонамерени кодери все още могат да използват iPhone, които не са актуализирани до iOS 12.4. С други думи, въпреки че винаги се препоръчва да инсталирате актуализации на защитата веднага щом станат налични, в този случай е критично да инсталирате най-новата актуализация на iOS, която Apple пусна без забавяне. Много хакери се опитват да използват уязвимости, дори след като са били поправени или коригирани. Това е така, защото те добре знаят, че има голям процент от собствениците на устройства, които не актуализират своевременно или просто забавят актуализирането на своите устройства.

Тежките недостатъци на сигурността в iPhone iOS са доста доходоносни и финансово възнаграждаващи в тъмната мрежа:

Шестте уязвимости в сигурността „Нулево взаимодействие“ бяха открити от Силванович и колегата му изследовател по сигурността на Google Project Zero Самюел Грос. Силванович ще изнесе презентация за отдалечените и „безвзаимодействащи“ уязвимости на iPhone на конференцията за сигурност на Black Hat, която трябва да се проведе в Лас Вегас следващата седмица.

' Нулево взаимодействие ' или ' без триене ’Уязвимостите са особено опасни и предизвикват дълбока загриженост сред експертите по сигурността. A малък фрагмент за беседата това, което Силванович ще изнесе на конференцията, подчертава опасенията относно подобни недостатъци в сигурността в iPhone iOS. „Има слухове за отдалечени уязвимости, които не изискват потребителско взаимодействие да се използва за атака на iPhone, но е налична ограничена информация за техническите аспекти на тези атаки върху съвременните устройства. Тази презентация изследва отдалечената повърхност за атака на iOS без взаимодействие. Той обсъжда потенциала за уязвимости в SMS, MMS, Visual Voicemail, iMessage и Mail и обяснява как да настроите инструментариум за тестване на тези компоненти. Той също така включва два примера за уязвимости, открити с помощта на тези методи. '

Изследователите на Google Project Zero разкриват 5 недостатъка на iMessage „Нулево взаимодействие“, 4 фиксирани в iOS 12.4 @Google

CVE-2019-8660 е недостатък на повредата на паметтаДве от разкритите недостатъци могат да доведат до срив на графичния интерфейс на iPhone

Един от изследователите ще разкаже подробно за недостатъците на Black Hat USA 2019 pic.twitter.com/slkkkOoObE

- Daily Tech (@ VikasGoud1997) 30 юли 2019 г.

Презентацията трябва да бъде една от най-популярните на конвенцията, главно поради това, че грешки в iOS без взаимодействие с потребителите са много редки. Повечето експлойти на iOS и macOS разчитат на успешно подвеждане на жертвата да стартира приложение или разкриване на идентификационните им данни за Apple ID. Грешка при нулево взаимодействие изисква само отваряне на опорочено съобщение, за да стартира експлоата. Това значително увеличава шансовете за инфекция или компрометиране на сигурността. Повечето потребители на смартфони имат ограничен екран на недвижими имоти и в крайна сметка отварят съобщения, за да проверят съдържанието му. Умно изработеното и добре формулирано съобщение често експоненциално увеличава възприеманата автентичност, като допълнително увеличава шансовете за успех.

Силванович спомена, че такива злонамерени съобщения могат да бъдат изпращани чрез SMS, MMS, iMessage, Mail или дори Visual Voicemail. Трябваше само да попаднат в телефона на жертвата и да бъдат отворени. „Такива уязвимости са свещеният Граал на нападателя, което им позволява да проникнат в устройствата на жертвите неоткрити.“ Между другото, до днес се установи, че такива минимални или „нулеви взаимодействия“ уязвимости в сигурността са били използвани само от експлойт доставчици и производители на легални инструменти за прихващане и софтуер за наблюдение. Това просто означава такива изключително сложни бъгове които предизвикват най-малко съмнения се откриват и търгуват главно от доставчици на софтуер, които работят в тъмната мрежа. Само финансирани от държавата и фокусирани хакерски групи обикновено имат достъп до тях. Това е така, защото продавачите, които се доберат до такива недостатъци, ги продават за огромни суми пари.

Според ценова графика, публикувана от Zerodium , такива уязвимости, продавани в Dark Web или черния пазар на софтуера, биха могли да струват над 1 милион долара всяка. Това означава, че Силванович може да е публикувал подробности за подвизите на сигурността, които незаконните доставчици на софтуер може да са начислили някъде между 5 и 10 милиона долара. Crowdfense , друга платформа, която работи с информация за сигурността, твърди, че цената може лесно да бъде много по-висока. Платформата основава своите предположения върху факта, че тези недостатъци са част от „ верига за атака без щракване ”. Освен това уязвимостите са работили при последните версии на експлойти на iOS. В комбинация с факта, че са били шест от тях, продавачът на експлойт може лесно да спечели повече от 20 милиона долара за партидата.

Етикети ябълка Кибер защита google ios