Атомна електроцентрала Куданкулам

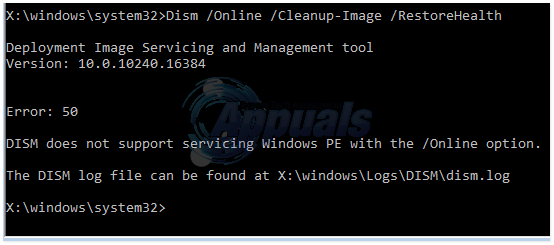

Твърди се, че относително голяма атомна електроцентрала, в момента в режим на пълна експлоатация, е била атакувана от постоянни заплашителни групи сложен зловреден софтуер . Съобщава се, че киберпрестъпниците са получили административен контрол върху важна мрежа, но може да не са успели да достигнат или нарушат ядрото или вътрешната мрежа, която директно се свързва с атомната електроцентрала. Атомната електроцентрала Кунданкулам (KKNPP) в Тамил Наду, Индия, вече работи напълно, но заплахата може да не бъде напълно премахната, твърдят експерти.

Според an онлайн платформа за новини , „Външната мрежа“ в атомната електроцентрала Kundankulam (KKNPP) в Тамил Наду е била компрометирана в началото на миналия месец. Органите за киберсигурност, отговарящи за защитата на чувствителните и уязвими мрежи, настояха, че атомната централа е безопасна и защитена. Независимият експерт по киберсигурност, който първо е бил осведомен за кибератаката, твърди, че нападението е доста сериозно и властите твърдят, че са получили неоторизиран достъп на системно ниво.

Току-що бях свидетел на casus belli в индийското киберпространство и това е гадно на всяко ниво.

- Pukhraj Singh (@RungRage) 7 септември 2019 г.

Dtrack Malware твърди, че заразява „външната мрежа“ на индийската атомна електроцентрала

Пухрадж Сингх, експерт по киберсигурност, твърди, че успешното нарушаване на мрежовата сигурност на атомната електроцентрала е „casus belli“ или акт на война. Той твърди, че атаката е била извършена най-вероятно чрез Dtrack на зловреден софтуер. Освен това нарушението твърди, че е предоставило достъп на ниво администратор на домейни в KKNPP в Тамил Наду. Освен това той твърди, че „са били ударени изключително критични цели“, но не даде никакви подробности. Сингх също твърди, че в поредица от имейли въпросът е признат от Националния координатор за киберсигурност, генерал-лейтенант (д-р) Раджеш Пант.

Виждайки съобщението за пресата на KKNPP, бих искал да добавя, че уведомих генерал-лейтенант Раджеш Пант (Национален координатор по киберсигурност) на 4 септември, бяха разменени последващи имейли, които потвърждават проблема. Не бих искал допълнителни запитвания по въпроса, изисквайки поверителност. https://t.co/SMdABbJcvQ

- Pukhraj Singh (@RungRage) 29 октомври 2019 г.

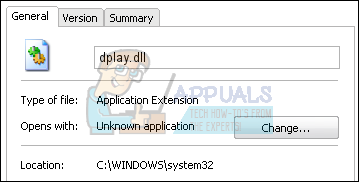

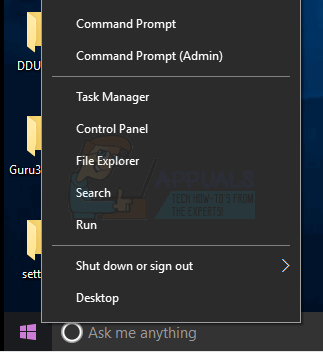

Предполага се, че атаката е осакатявала или компрометирала контролера на домейни. Устройството е по същество шлюз, който проверява автентичността на устройствата, опитващи се да получат достъп до мрежата. Излишно е да добавям, че ако домейн контролерът е компрометиран, той може лесно да бъде манипулиран, за да одобри или игнорира устройства, притежавани и управлявани от неоторизирани агенти. Съобщава се, че атаката е извършена с помощта на злонамерен софтуер Dtrack, който принадлежи на постоянна и глобална група за киберпрестъпност, наречена „Lazarus“. Създаването на групата е колекция от инструменти, които колективно се опитват да заобиколят сигурността и да получат неоторизиран административен контрол на успешно заразени устройства. Според експерта по киберсигурност „Външната мрежа“ на KKNPP е заразена с Dtrack.

Уязвима ли е атомната електроцентрала в Индия и друга чувствителна инфраструктура за кибератаки?

Важно е да се отбележи, че всяка атомна централа и дори друга инфраструктура, която е от решаващо значение за нацията, обикновено експлоатира две отделни мрежи. Вътрешната или основната мрежа, която също се нарича „Оперативна мрежа“, винаги е „въздушно разтворена“. Просто казано, мрежата е напълно независима и не е свързана с никакви външни устройства. Сървърите, захранването и другите системи за поддръжка също са откъснати от външния свят.

Външната мрежа обаче е свързана с интернет и всяко устройство, което е изложено на същото, винаги остава уязвимо за кибератаки. Има многобройни случаи, при които нападателите са бягали усъвършенствани автоматизирани алгоритми че непрекъснато обходете киберпространството в търсене на уязвимости . Освен това, финансирани от държавата киберпрестъпници са били известни разгръщайте целенасочени атаки срещу чувствителни и уязвими цели като системи за ядрено обогатяване и рафиниране, електроцентрали, водноелектрически язовири и други.

Въпреки че Външната и Вътрешната мрежи са две различни единици, нарушението на сигурността на двете може да бъде допълнително използвано чрез извличане на данни и социално инженерство . Зловредният софтуер Dtrack може да извлича данни във външната мрежа, включително натискания на клавиши и файлове, качени и изтеглени. Информацията, събрана чрез такива процеси, може да разкрие защитени имейл адреси и пароли, идентификационни данни за влизане и друга чувствителна информация, която може да бъде използвана.

Етикети Кибер защита Индия