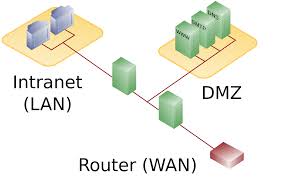

В областта на компютърната сигурност DMZ (понякога наричан периметрова мрежа) е физическа или логическа подмрежа, която съдържа и излага външните услуги на организацията към по-голяма ненадеждна мрежа, обикновено Интернет. Целта на DMZ е да добави допълнителен слой сигурност към локалната мрежа на организацията (LAN); външен нападател има достъп само до оборудване в DMZ, а не до която и да е друга част от мрежата. Името произлиза от термина „демилитаризирана зона“, зона между националните държави, в която военните действия не са разрешени.

Честа практика е да имате защитна стена и демилитаризирана зона (DMZ) във вашата мрежа, но много хора и дори ИТ специалисти не разбират наистина, с изключение на някаква неясна идея за полузащита.

Повечето бизнеси, които хостват собствени сървъри, управляват мрежите си с DMZ, разположен по периметъра на мрежата им, обикновено работещ на отделна защитна стена като полу-надеждна зона за системи, които имат връзка с външния свят.

Защо съществуват такива зони и какви системи или данни трябва да бъдат в тях?

За да се поддържа реална сигурност, е важно ясно да се разбере целта на DMZ.

Повечето защитни стени са защитни устройства на ниво мрежа, обикновено уред или уред в комбинация с мрежово оборудване. Те са предназначени да осигурят подробно средство за контрол на достъпа в ключова точка в бизнес мрежата. DMZ е област от вашата мрежа, която е отделена от вашата вътрешна мрежа и интернет, но е свързана и с двете.

DMZ е предназначен да хоства системи, които трябва да бъдат достъпни до Интернет, но по различни начини от вашата вътрешна мрежа. Степента на достъпност до Интернет на мрежово ниво се контролира от защитната стена. Степента на достъпност до Интернет на ниво приложение се контролира от софтуер и наистина комбинация от уеб сървър, операционна система, персонализирано приложение и често софтуер за бази данни.

DMZ обикновено позволява ограничен достъп от Интернет и от вътрешната мрежа. Вътрешните потребители обикновено трябва да имат достъп до системи в DMZ, за да актуализират информацията или да използват данните, събрани или обработени там. DMZ има за цел да позволи на обществения достъп до информация през Интернет, но по ограничени начини. Но тъй като има излагане на Интернет и свят на гениални хора, съществува постоянно съществуващ риск тези системи да бъдат компрометирани.

Въздействието на компромиса е двойно: първо, информацията за изложените системи може да бъде загубена (т.е. копирана, унищожена или повредена) и второ, самата система може да се използва като платформа за по-нататъшни атаки срещу чувствителни вътрешни системи.

За да смекчи първия риск, DMZ трябва да разрешава достъп само чрез ограничени протоколи (например HTTP за нормален уеб достъп и HTTPS за криптиран уеб достъп). Тогава самите системи трябва да бъдат конфигурирани внимателно, за да осигурят защита чрез разрешения, механизми за удостоверяване, внимателно програмиране и понякога криптиране.

Помислете каква информация ще събира и съхранява вашият уебсайт или приложение. Това е, което може да бъде загубено, ако системите бъдат компрометирани чрез често срещани уеб атаки като SQL инжекция, препълване на буфера или неправилни разрешения.

За да се смекчи вторият риск, системите DMZ не трябва да имат доверие от системи, по-дълбоки във вътрешната мрежа. С други думи, DMZ системите не трябва да знаят нищо за вътрешните системи, въпреки че някои вътрешни системи могат да знаят за DMZ системите. В допълнение, DMZ контролите за достъп не трябва да позволяват на DMZ системите да инициират връзки по-нататък в мрежата. Вместо това всеки контакт със системите DMZ трябва да бъде иницииран от вътрешни системи. Ако DMZ система е компрометирана като атакуваща платформа, единствените видими за нея системи трябва да бъдат други DMZ системи.

Изключително важно е ИТ мениджърите и собствениците на бизнес да разберат видовете вреди, възможни за системи, изложени в Интернет, както и механизмите и методите за защита, като DMZ. Собствениците и мениджърите могат да вземат информирани решения за това какви рискове са готови да приемат, само когато са наясно колко ефективно техните инструменти и процеси намаляват тези рискове.

3 минути четене

![[FIX] iOS и iPadOS 14 Проблеми с WiFi свързаността](https://jf-balio.pt/img/how-tos/59/ios-ipados-14-wifi-connectivity-issues.jpg)

![[FIX] ‘Имаше неочаквана грешка при зареждането на тази библиотека’ в Plex](https://jf-balio.pt/img/how-tos/61/there-was-an-unexpected-error-loading-this-library-plex.png)