След откриването на уязвимостите от класа Spectre и Meltdown, петият процесор на Intel, засягащ уязвимостта, е открит от Giorgi Maisuradze, професор д-р Christian Rossow и техния екип от изследователи от CISPA Helmholtz Center в Германия. Уязвимостта се наблюдава, за да позволи на хакерите да заобиколят оторизацията, за да четат данни, и се оценява, че уязвимостта съществува най-малко във всички процесори на Intel от последното десетилетие. Въпреки че засега уязвимостта е проучена само в процесорите на Intel, очаква се тя да съществува и в процесорите ARM и AMD, като се поддава на факта, че хакерите, които използват тази уязвимост в процесорите на Intel, могат да адаптират своите експлойти, за да атакуват други процесори като добре.

Според д-р Rossow, „Пропускът в сигурността е причинен от процесори, предсказващи т. Нар. Адрес за връщане за оптимизация по време на работа. Ако нападателят може да манипулира тази прогноза, той получава контрол над спекулативно изпълнения програмен код. Той може да чете данни чрез странични канали, които всъщност трябва да бъдат защитени от достъп. “ Такива атаки могат да се извършват по два основни начина: първият предполага, че злонамерените скриптове в интернет сайтовете могат да имат достъп до съхранените пароли, а вторият прави това още една стъпка, като позволява на хакера да чете данни по същия начин за чужди процеси както и да достигнете извън границите за достъп до по-голям набор от пароли от други потребители в споделена система. Изследователите Бяла хартия по въпроса показва, че буферите на стека за връщане, които отговарят за прогнозирането на адресите за връщане, могат да бъдат използвани за причиняване на грешни прогнози. Въпреки че последните корекции за смекчаване на уязвимостите от класа Spectre успяха да смекчат и RSB-базирани атаки на кръстосани процеси, уязвимостта все още може да се използва в JIT среди, за да получи достъп до паметта на браузъра и компилираният JIT код може да се използва за четене на памет от тези граници с 80% степен на точност.

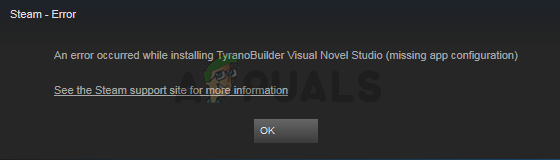

Точно както Spectre атакува експлоатиращи процесори чрез манипулиране на препращащи адреси, тази уязвимост съществува във връщаните адреси, следователно прякорът: обратна атака на Spectre. Докато производителите на технологии работят за преодоляване на четирите вече известни такива пропуски в сигурността, браузърите остават шлюз за злонамерени сайтове за достъп до информация и манипулиране на процесорите по този начин. Intel бе уведомена за тази новооткрита уязвимост през май и получи 90 дни, за да произведе техника за смекчаване, преди откриването да бъде пуснато. Тъй като 90-те дни приключват, процесорите на Intel продължават да остават изложени на риск от подобни уязвимости, но да бъдем сигурни, че компанията мели своите зъбни колела с надеждата да постигне трайно решение, а бялата книга дотогава ще покаже задълбочени експерименти и анализ на тази нова уязвимост.