Още през 2017 г. изследователски екип в Google разкри, че има много уязвимости на Dnsmasq (софтуерен пакет за имена на домейни), който предоставя услуги за разрешаване на имена на DNS за превод на имена на домейни към съответните им IP адреси за целите на свързаността. Поради техните констатации имаше много дебати онлайн. Създаде се паника и всички видове потребители започнаха да търсят опции за защита на системата си от уязвимости на Dnsmasq.

Точните формулировки на инженера на Google бяха:

намери три потенциални отдалечени изпълнения на код, едно изтичане на информация и три отказа на уязвимости на услуги, засягащи последната версия на git сървъра на проекта от 5 септември 2017 г.

С други думи, инженерът говореше за нарушаване на личната информация. Ако експлойтът наистина беше експлоатиран с помощта на всички инструменти, потребителите биха могли да получат информация за изтичане или достъп до тях без разрешение.

Какво е Dnsmasq?

Dnsmasq всъщност е DNS спедитор. Това е кеш и DHCP сървър, който също има много други функции. Присъствайки в различни проекти, той е доста популярен инструмент. Според Google Blog, Dnsmasq предоставя функционалност за сървъри като DNS и DHCP . Освен това участва в мрежово зареждане и реклами на рутери. Dnsmasq се използва в частни мрежи, както и в отворени интернет мрежи.

Екипът на Google намери седем проблема в своите оценки за сигурност. След като ги открият, следващата им стъпка беше да проверят въздействието на тези проблеми и доказателство за концепцията за всеки брой.

Dnsmasq уязвимост

Уязвимости на Dnsmasq

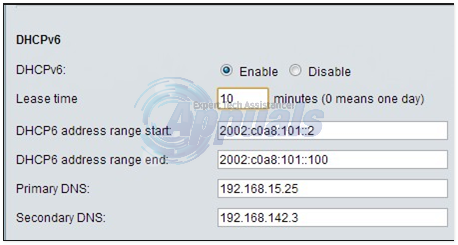

В Dnsmasq има различни уязвимости и някои от тях са обяснени. CVE-2017-14491 е уязвимост, която се дължи на препълване на купчина . Той се задейства, когато направите DNS заявка. Друга уязвимост, CVE-2017-14492, се дължи на DHCP сървър . Друга уязвимост поради същата причина е CVE-2017-14493. И двете се дължат на препълване на паметта. Първият е препълване на купчина, докато вторият е препълване на стека. Доказателството на концепцията показва, че и двете разчитат на IPv6.

Dnsmasq Експлойти

CVE-2017-14494 е друга уязвимост, свързана с изтичане в DHCP сървъра. Използвайки тази уязвимост, експлоататорите могат да заобиколят ASLR. CVE-2017-14495, CVE-2017-14496 и CVE-2017-13704 са другите три уязвимости, които всъщност са грешки в DNS сървъра. Те причиняват DoS. Първият причинява това, като не освобождава памет, вторият го прави, като причинява огромна памет, докато третият се срива при получаване на UDP пакет, който е голям по размер.

Доказателството за концепции присъства на уебсайта, така че можете да проверите дали вашата система е засегната от някоя от тези уязвимости. Така че, ако има смекчаващи мерки, можете да ги проверите и след това да ги внедрите. Shodan видя, че има 1,2 милиона устройства, които могат да бъдат засегнати от уязвимости на Dnsmasq. Така че, важно е да проверите вашето устройство.

Как да защитя вашия компютър?

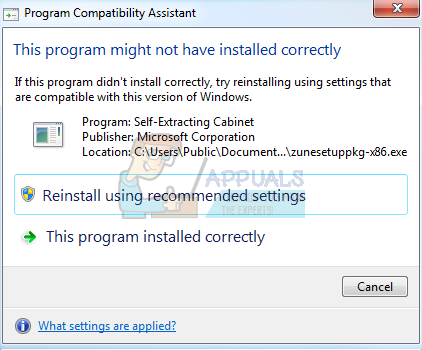

За да защитите компютъра си от уязвимости на Dnsmasq, трябва да ги поправите, за да няма проблем със сигурността по-късно. Ако искате ръчно да инсталирате Dnsmasq, можете да го намерите тук . Последната версия, която е одобрена за Dnsmasq, е 2.78 .

Ако използвате устройство с Android, актуализация на защитата ще реши тези проблеми. Уверете се, че актуализациите са изтеглени във вашето устройство, за да предотвратите Dnsmasq.

За тези потребители, които използват рутери или IoT устройства, трябва да се свържете с уебсайт на продавача за да видите дали техните продукти са засегнати. Ако са, тогава можете да видите наличния пластир и да го приложите.

За да отделите трафика от нежелани мрежи, използвайте защитна стена правила. Винаги е добра опция да изключите услуги или функции, които не използвате на вашето устройство.

2 минути четене

![[FIX] iOS и iPadOS 14 Проблеми с WiFi свързаността](https://jf-balio.pt/img/how-tos/59/ios-ipados-14-wifi-connectivity-issues.jpg)

![[FIX] Fire Stick не се свързва с Wi-Fi](https://jf-balio.pt/img/how-tos/87/fire-stick-not-connecting-wi-fi.jpg)