Софтуер за полеви работи

Беше открита, че чувствителната частна и финансова информация на стотици потребители на кредитни карти се съхранява в база данни, която е необезпечена. Изследователите, изпълняващи проста програма за сканиране, откриха база данни, изложена в Интернет, собственост на Fieldwork Software. Шокиращо, данните съдържаха обширни финансови подробности, принадлежащи на бизнес клиенти. В допълнение към данните за кредитната карта може да бъде потенциално достъпна и използвана и друга изключително чувствителна информация като свързани имена, GPS тагове и дори комуникация между клиента и доставчика на услуги. Притеснителният аспект е, че проектите за сканиране, които разкриха несъществуващата база данни, са доста лесни за внедряване и се използват все по-често от професионални хакерски групи за експлоатация на финансова информация или за злонамерен софтуер.

Изследователи, работещи за киберсигурност vpnMentor, които разкриха привидно изложената база данни на Fieldwork Software, предложиха своите открития чрез публикация в блог . Екипът, съставен от Ноам Ротем и Ран Локар, посочи, че около 26 GB данни остават изложени. Ясно е, че базата данни не е била оставена умишлено изложена. Откритието обаче излага опасностите финансовата информация да остане използваема за всяка група програмисти, които знаят къде да търсят или инициират случаен лов за сървъри или бази данни, които не са били правилно защитени. Интересното е, че размерът на данните може да не е голям, но естеството на информацията може потенциално да бъде използвано за стартиране на няколко огромни цифрови финансови ограбвания.

Незащитената база данни Elasticsearch разкрива 2 милиарда потребителски записи от интелигентни домашни устройства: Изследователите на сигурността, Ноам Ротем и Ран Локар, от vpnMentor наскоро разкриха в своя доклад, че базираната в Шенжен китайска компания за платформа за управление на IoT, ... https://t.co/a9eqEqTFt6 pic.twitter.com/AyQ8QPrVli

- CS Threat Intel (@cipherstorm) 5 юли 2019 г.

Притежаваният от Anstar софтуер за полеви работи имаше течаща база данни, която беше защитена с лоши протоколи за сигурност

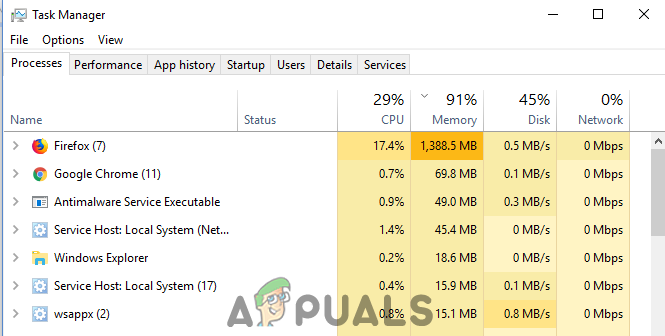

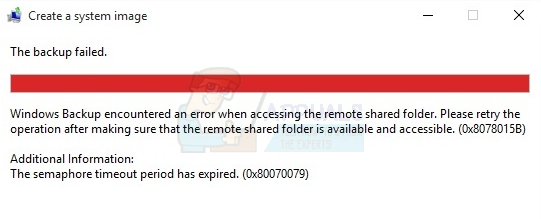

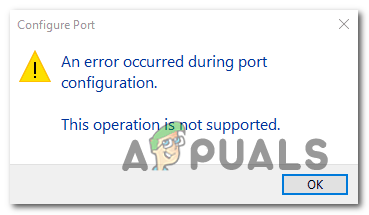

Изследователите на киберсигурността vpnMentor откриха изложените и защитени по същество с лоши протоколи за сигурност по време на проект за уеб сканиране. Продължаващият проект на компанията по същество подушва в интернет, търсейки пристанища. Тези портове са по същество шлюзове към бази данни, които обикновено се съхраняват на сървъри. Проектът е част от инициатива за лов и откриване на пристанища, които са случайно или неволно оставен отворен или необезопасен . Такива портове могат лесно да бъдат използвани за бракуване или събиране на данни.

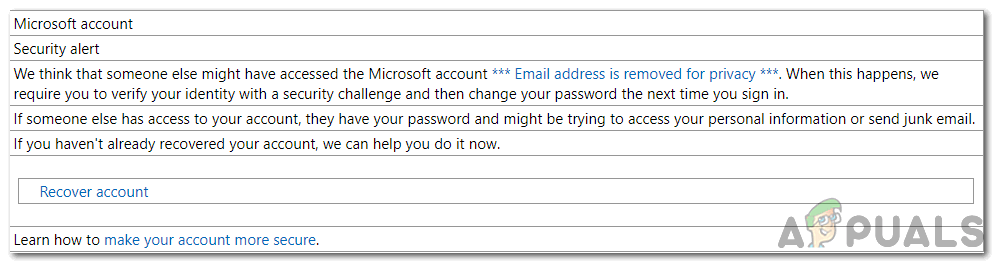

На няколко пъти такива пристанища се превръщат в източник на изтичане на информация за случайно публично разкриване на чувствителни корпоративни данни. Освен това няколко предприемчиви групи хакери често внимателно преглеждайте данните и търсете още потенциални пътища за експлоатация . Идентификационните имейли, телефонните номера и други лични данни често се използват за стартиране на атаки, които разчитат на социалното инженерство. Привидно удостоверяващи имейли и телефонни обаждания са били използвани в миналото за накарайте жертвите да отварят имейли и злонамерени прикачени файлове .

Изтичаха чувствителни клиентски данни: Нашите етични хакери откриха отворена база данни на Fieldwork, SMB доставчик на софтуер, съдържаща номера на кредитни карти на краен потребител, адреси и дори кодове за аларма и пароли >> https://t.co/NluDR1wVLF #databreach pic.twitter.com/ecrYw6Gzht

- vpnMentor (@vpnmentor) 8 юли 2019 г.

Полевият софтуер по същество е платформа, предназначена за малък и среден бизнес (МСП). По-нататъшният стеснен целеви пазар на компанията Anstar е МСП, които предлагат услуги на вратата на клиентите. МСП, предлагащи домашни услуги, се нуждаят от много информация и инструменти за проследяване, за да осигурят оптимално управление на обслужването на клиенти и управление на взаимоотношенията с клиентите. Платформата на Fieldwork е предимно облачна. Решението предлага на компаниите да проследяват служителите си, които извършват домашни разговори. Това помага за създаването и поддържането на CRM записи. Освен това платформата предлага още няколко функции за обслужване на клиенти, включително системи за планиране, фактуриране и плащания.

Изложената база данни съдържа финансова и лична информация на бизнес клиентите на Fieldwork Software. Между другото, при 26 GB, размерът на базата данни изглежда доста малък. Съобщава се обаче, че базата данни включва имена на клиенти, адреси, телефонни номера, имейли и комуникация, изпратени между потребители и клиенти. Шокиращо това беше само част от базата данни. Други компоненти, които останаха изложени, включват инструкции, изпратени до обслужващите служители, и снимките на работните места, които служителите са направили за запис.

Ако това не е достатъчно лошо, базата данни включва и чувствителна лична информация за физическото местоположение на клиентите. Според съобщенията информацията включва GPS местоположение на клиенти, IP адреси, данни за фактуриране, подписи и пълни данни за кредитната карта - включително номер на картата, дата на изтичане и код за сигурност на CVV.

https://twitter.com/autumn_good_35/status/1148240266626605056

Докато информацията за клиентите беше изложена, собствената платформа на Fieldwork Software също остана уязвима. Това е така, защото базата данни включва и връзки за автоматично влизане, използвани за достъп до портала на услугата Fieldwork. С прости думи, цифровите ключове за вътрешната система и администриране на платформата също присъстваха в базата данни. Излишно е да казвам, че злонамерен или предприемчив хакер може лесно да проникне в основната платформа на Fieldwork без особени затруднения. Освен това, след като влезе вътре, хакер може лесно да наруши платформата и да накара да загуби репутацията си, предупреди изследователите на vpnMentor за киберсигурност,

' Достъпът до портала е особено опасна информация. Лошият актьор може да се възползва от този достъп не само като използва подробните клиентски и административни записи, съхранявани там. Те също така биха могли да заключат компанията от акаунта, като направят бекенд промени . '

Софтуерът за полеви дейности действа бързо и нарушава щепселите:

Изследователите на киберсигурността на vpnMentor категорично отбелязват, че Fieldwork Software е действал много бързо и е отстранил нарушението на сигурността. По същество vpnMentor разкри съществуването на изтичащата база данни на Fieldwork преди публичното оповестяване и последният приключи изтичането в рамките на 20 минути след получаване на имейла на изследователите.

@TeriRnNY

Благодаря за вашия доклад. Просто актуализирайте състоянието на този проблем: vpnMentor потвърди, че ORVIBO защити системата от бази данни и те също актуализираха свързана статия. Моля, помогнете да го актуализирате в https://t.co/8VeYYYwWnd . Благодаря pic.twitter.com/gGo1uadG3M- ORVIBO (@ORVIBO) 4 юли 2019 г.

И все пак, за неразкрит период от време, цялата платформа на Fieldwork Software, нейната клиентска база данни, както и нейните клиенти, бяха изложени на висок риск от проникване и експлоатация. Притеснителното е, че базата данни съдържа не само чувствителна цифрова информация, но също така съдържа информация за реалния свят или физическото местоположение. Според изследователите, провели изследването, базата данни съдържа „ часове за срещи и инструкции за достъп до сгради, включително кодове за аларма, кодове за заключване, пароли и описания къде са били скрити ключовете . ' Разбира се, такива записи бяха прочистени след 30 дни от създаването им, но въпреки това хакерите потенциално биха могли да организират атаки срещу физически места с такава информация. Познаването на местоположението на ключовете и кодовете за достъп би позволило на нападателите лесно да проникнат в сигурността, без да прибягват до насилие или сила.

Бързото действие на Fieldwork Software е похвално, особено защото уведомяването за пробиви на данни често се среща с тежки критики, отричане и контраобвинения в корпоративни саботажи. По-често компаниите си отделят сладко време, за да запушат дупките в сигурността. Имало доста случаи при което компании направо отрекоха съществуването на изложени или незащитени бази данни . Следователно е озадачаващо да видим компаниите, които бързо осъзнават ситуацията и действат бързо.

Етикети Кибер защита![[FIX] WOW Грешка # 134 (0x85100086) Фатално състояние](https://jf-balio.pt/img/how-tos/40/wow-error-134-fatal-condition.png)