МЕГА

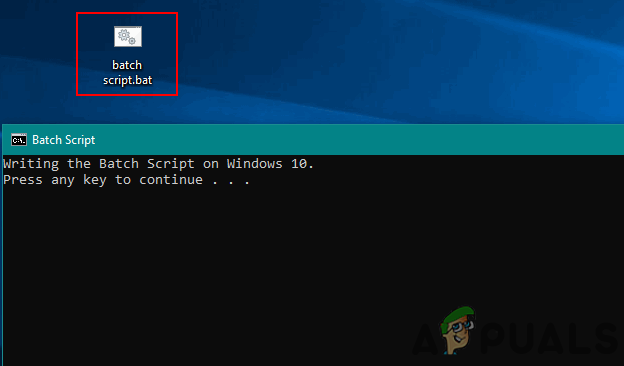

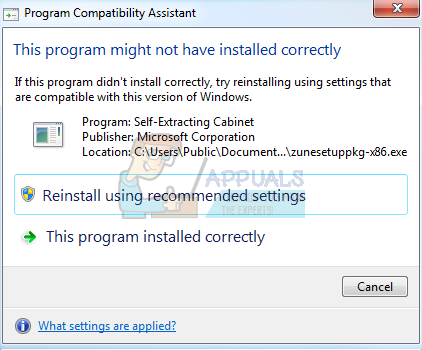

Троянското разширение на MEGA Chrome беше актуализирано с по-чиста версия 3.39.5, след като неизвестен нападател качи троянизираната версия в уеб магазина на Google Chrome на 4тиот септември. При автоматично актуализиране или инсталиране разширението на Chrome ще поиска повишени разрешения, които първоначално не се изискват от реалното разширение. В случай че е било дадено разрешение, той е екстрадирал идентификационни данни на уебсайтове като live.com, amazon.com, github.com и google.com, mymonero.com, myetherwallet.com, idex.market и HTTP Post заявки към сървъра на други сайтове, който е разположен в Украйна.

Четири часа след това нарушение MEGA предприе незабавни действия и актуализира троянското разширение с по-чиста версия 3.39.5, като по този начин автоматично актуализира засегнатите инсталации. Поради това нарушение Google премахна това разширение от уеб магазина на Chrome след пет часа.

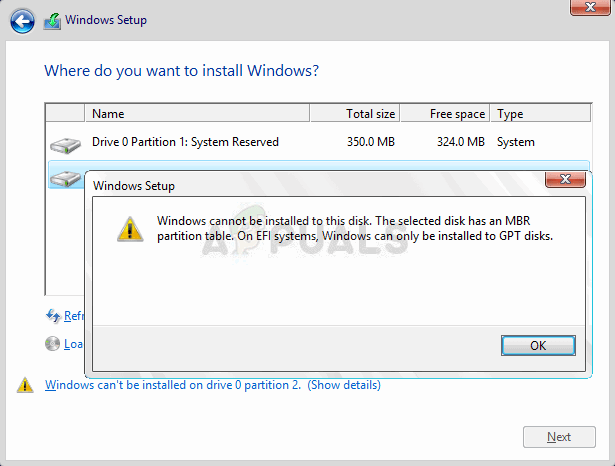

The подходящ блог от MEGA заяви причината за това нарушение на сигурността и донякъде възложи вината върху Google, „За съжаление Google реши да забрани подписите на издателите в разширенията на Chrome и сега разчита единствено на автоматичното им подписване след качване в уеб магазина на Chrome, което премахва важна бариера пред външните компромис. MEGAsync и нашето разширение Firefox са подписани и хоствани от нас и следователно не биха могли да станат жертва на този вектор на атака. Докато нашите мобилни приложения се хостват от Apple / Google / Microsoft, те са криптографски подписани от нас и следователно също са имунизирани. “

Според блога , само тези потребители бяха засегнати от това нарушение, които имаха инсталирано разширение за MEGA Chrome в компютъра си по време на този инцидент, автоматичното актуализиране беше активирано и беше прието допълнително разрешение. Също така, ако версия 3.39.4 е прясно инсталирана, трояновото разширение би повлияло на потребителите. Друга важна бележка за потребителите беше предоставена от екипа на MEGA, „Моля, обърнете внимание, че ако сте посетили който и да е сайт или сте използвали друго разширение, което изпраща идентификационни данни в обикновен текст чрез POST заявки, или чрез директно подаване на формуляр или чрез фонов процес на XMLHttpRequest ( MEGA не е един от тях), докато троянското разширение беше активно, помислете, че вашите идентификационни данни са компрометирани на тези сайтове и / или приложения. “

Потребителите, които имат достъп https://mega.nz без разширението на Chrome няма да бъде засегнато.

В последната част на своя блог разработчиците на Mega се извиниха за причиненото неудобство на потребителите поради този конкретен инцидент. Те твърдяха, че навсякъде, където е възможно, MEGA използва стриктни процедури за освобождаване с многостранен преглед на кода, криптографски подписи и стабилен работен процес на изграждане. MEGA също заяви, че активно разследва естеството на атаката и как извършителят е получил достъп до акаунта в уеб магазина на Chrome.