UFW всъщност означава Uncomplicated Firewall, а не Ubuntu firewall, както много хора вярват. Това име отразява факта, че е изненадващо лесно за конфигуриране. Повечето потребители ще трябва да зададат буквално три опции, преди да са относително безопасни. Тези, които искат да зададат някои разширени опции за конфигуриране, няма да трябва да правят много повече от редактирането на текстов файл. Докато разработчиците на проекти на Ubuntu първоначално са проектирали този конкретен софтуер за защитна стена, ufw се предлага и в много други дистрибуции. Потребителите на Debian, Arch, Linux Mint, Lubuntu и Xubuntu повече от вероятно вече са го инсталирали.

Проблемът е, че сравнително малко потребители го включват. Докато потребителите вече не трябва да работят директно с iptables, Ubuntu принуждава ufw да по подразбиране е в изключено състояние. Много изпълнения на Debian дори нямат инсталирани пакети по подразбиране. Добрата новина е, че всеки с най-малкото терминално изживяване може да втвърди системата си.

Метод 1: Включване на UFW от командния ред

Да предположим, че имате инсталиран пакет ufw, преди да се опитате да го инсталирате отделно. Изпълнете тези команди преди нещо друго. Ако срещнете някакви грешки по средата, тогава винаги можете да се върнете и да инсталирате ufw пакети по-късно без никакъв проблем.

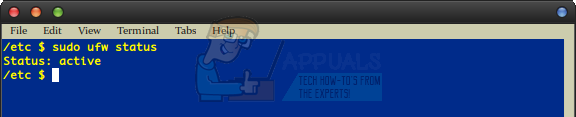

Ако работите от стандартен потребителски акаунт, тогава стартирайте sudo ufw разреши и въведете вашата администраторска парола, ако бъдете подканени за нея. Трябва да ви бъде казано, че ufw е активиран и ще се стартира автоматично при стартиране. Бягай sudo ufw статус така или иначе само за да съм сигурен. Трябва да получите един ред изход, който гласи „Статус: активен“, без нищо след него.

От друга страна, може да ви е казано, че ufw не е инсталиран. Потребителите на базирани на apt дистрибуции като Debian трябва да работят sudo apt-get инсталиране ufw . Може да пожелаете да бягате sudo apt-get update и тогава sudo apt-get ъпгрейд за да сте сигурни, че другите ви пакети са в ред при инсталиране. Потребителите на Arch Linux ще трябва да стартират sudo pacman -Syu ако искат да подредят своите пакети и след това sudo pacman -S ufw да инсталирате ufw, но всички потребители след това ще могат да продължат както обикновено. Следвайте стъпките по-горе и се уверете, че работи sudo ufw разреши връща гореспоменатото „ Състояние: активен ”Линия.

Метод 2: Изпращане на UFW на основен набор от правила

Инструментите на защитната стена използват набор от правила, за да проверят дали да приемат пакет, изпратен до вашия компютър през мрежа. Почти със сигурност ще искате да изпълните тези две команди по-нататък:

sudo ufw по подразбиране позволява изходящи

sudo ufw по подразбиране отказва входящи

Това гарантира, че ufw винаги ви позволява да изпращате изходящ трафик към вашия мрежов адаптер, което е важно, ако извършвате някакъв вид работа онлайн. Естествено, не трябва да смятате изходящата заявка за опасна. Това също забранява на входящите заявки да причиняват вреда, което е правилната настройка за почти всички домашни и бизнес потребители. Дори повечето геймъри, които играят интензивни онлайн FPS заглавия, не трябва да се нуждаят от нещо повече от това. Повечето хора могат да спрат дотук, докато стартирането на sudo ufw status продължава да връща активирано съобщение, дори след като рестартирате машината. В процеса на конфигуриране няма много друго. Потребителите с всякакъв вид ssh или напреднали мрежови цели трябва да продължат напред.

Метод 3: Разширени опции за конфигуриране на UFW

Повечето потребители няма да имат нужда да четат нататък, но тези правила може да са полезни за някои. Например, ако трябва да разрешите tcp връзки на общия 80 порт, можете да стартирате:

sudo ufw позволяват 80 / tcp

Можете също да използвате sudo ufw разреши от ###. ##. ##. ## / ## с реален IP адрес и действителен номер на подмрежата след наклонената черта. Имайте предвид, че 80 е валиден номер за тази употреба, ако трябва да извършите работа в мрежа. Използвайки нещо като sudo ufw позволяват http / tcp също е валидно и може да е необходимо в ситуация на сървър, но това наистина започва да отваря кутия с червеи, доколкото позволява различни видове връзки.

Една от най-популярните настройки е sudo ufw позволяват 22 , който отваря порта за ssh връзки. Вместо това някои потребители го формулират като sudo ufw позволи ssh , който работи също толкова добре. Въпреки че някои ръководства могат да ви инструктират да добавите двата реда, това е ненужно в повечето случаи и може просто да допринесе за ненужно количество режийни разходи в крайна сметка.

Когато искате да премахнете едно от вашите правила в бъдеще, можете просто да стартирате sudo ufw delete, последвано от името на правилото. Например, sudo ufw delete позволяват 80 / tcp ще изключи един от примерите, които направихме по-горе.

Сега, когато бягате sudo ufw статус многословен може да видите далеч по-пълна таблица, ако сте създали допълнителни правила. Ако някога пожелаете да деактивирате защитната стена в бъдеще, можете да стартирате sudo ufw disable, но има много малко ситуации, в които трябва да направите това.

Понякога може да откриете, че получавате 504 грешки при изчакване на шлюза, ако използвате ufw по този начин за защита на сървър. Промяната на реда на няколко правила може да помогне, ако случаят е такъв. Правилата за разрешаване трябва да бъдат въведени преди отказване на правилата, тъй като ufw винаги търси първото съвпадение, когато анализира списъка ви от съображения за сигурност. Изтриване на чифт правила и след това добавянето им обратно чрез въвеждане на sudo ufw разрешаване по подразбиране ред първо трябва да реши този проблем. Може да поискате допълнително да изтриете всички дублиращи се редове и от съображения за ефективност.

Бягай sudo ufw многословен и внимателно следете какъв ред са вашите линии DENY IN и ALLOW IN. Ако имате нещо на общ порт като 80 или 22, което гласи DENY IN, последвано от Anywhere на диаграмата преди други препратки към тези портове, тогава може да сте опитвайки се да блокира връзки, преди да имат шанс да преминат. Пренареждането им ще реши проблема. Поставянето на тези команди в правилния ред на първо място ще помогне за предотвратяване на проблеми по-късно по линията.

Повишените потребители на root root няма да трябва да използват sudo преди всяка команда. Ако сте получили някаква грешка за това, това може да е вашият проблем. Проверете края на подканата, за да видите дали имате # или $ преди курсора. Потребителите на tcsh, които имат само% за подкана, трябва да стартират whoami, за да видят с какъв потребител работят.

Редовни потребители, които работят sudo ufw статус многословен повече от вероятно все още ще получават сравнително малко обратна връзка след подканата им. Вероятно просто ще видите същата линия, която сте имали преди.

Това е така, защото тези потребители просто работят с много малко правила. Предпазлива дума обаче може да е важна по отношение на тези правила. Докато командата по подразбиране ufw допълнително ви позволява да използвате параметъра за отхвърляне, можете много лесно да се заключите от вашата собствена структура на частния сървър или да направите някои други странни неща. Ако трябва да имате sudo ufw позволи ssh или други подобни редове във вашия набор от правила, това трябва да дойде, преди да приложите правила за отхвърляне или отказ по подразбиране.

Въпреки че съществуват някои графични инструменти като Gufw и базираната на Qt kmyfirewall, достатъчно е лесно да конфигурирате ufw от командния ред, че всъщност нямате нужда от тях. Ако вместо това имате нужда да редактирате конфигурационните файлове, използвайте  команда, за да преминете към правилната директория и след това да използвате sudo nanofw за да го редактирате. Може също да искате първоначално да използвате повече ufw или по-малко ufw, за да прегледате първо текста преди да направите промени.

команда, за да преминете към правилната директория и след това да използвате sudo nanofw за да го редактирате. Може също да искате първоначално да използвате повече ufw или по-малко ufw, за да прегледате първо текста преди да направите промени.

Разработчиците всъщност отделиха време, за да предоставят подходящи коментари, за да не се загубите при редактирането му, въпреки че може да пожелаете да премахнете това, ако почувствате необходимост.

5 минути четене