SSH тунелиране е много добър за мрежови администратори или дори домашни потребители, загрижени за сигурността. Ако връзката не е криптирана, тогава предаваната информация обикновено ще бъде чрез обикновен текст, който може да бъде прихванат / прочетен, излагайки вашата мрежа на риск от хакване.

Изключително важно е да се погрижите за аспекта на сигурността, особено когато използвате обществена мрежа, като например летищата, кафенета и др. ИЗКЛЮЧИТЕЛНО ВИСОКИ РИСК!

За да научите повече за неща за сигурност, погледнете Backtrack, който е дистрибуция на Linux и може да работи на VM - идва компилиран с множество инструменти, опаковани вътре - няма да назова инструментите, позволих ви да направите проучването. Целта на това ръководство не е да го популяризира, а да го защити. В идеалния случай, ако не сте такъв специалист, най-добре би било да закупите VPN, използвам собствената си, създадена на екземпляр на Amazon EC3, с едно щракване съм свързан със защитена мрежа чрез VPN.

Но ако не сте в това, можете да създадете SSH тунел. За целта ви е необходим linux сървър, до който може да се осъществи дистанционен достъп. Този сървър ще шифрова данните и ще действа като посредник за предаване на информация, като ги предаде в интернет. SSH е лесен за инсталиране, вижте това ръководство http://www.cyberciti.biz/faq/ubuntu-linux-openssh-server–installation-and-configuration/

Можете също така да конфигурирате прокси на вашия сървър, но за това ще ви е необходим калмар, който е прост и има много налични ръководства. PuTTy може да бъде изтеглен от http://www.chiark.greenend.org.uk/~sgtatham/putty/

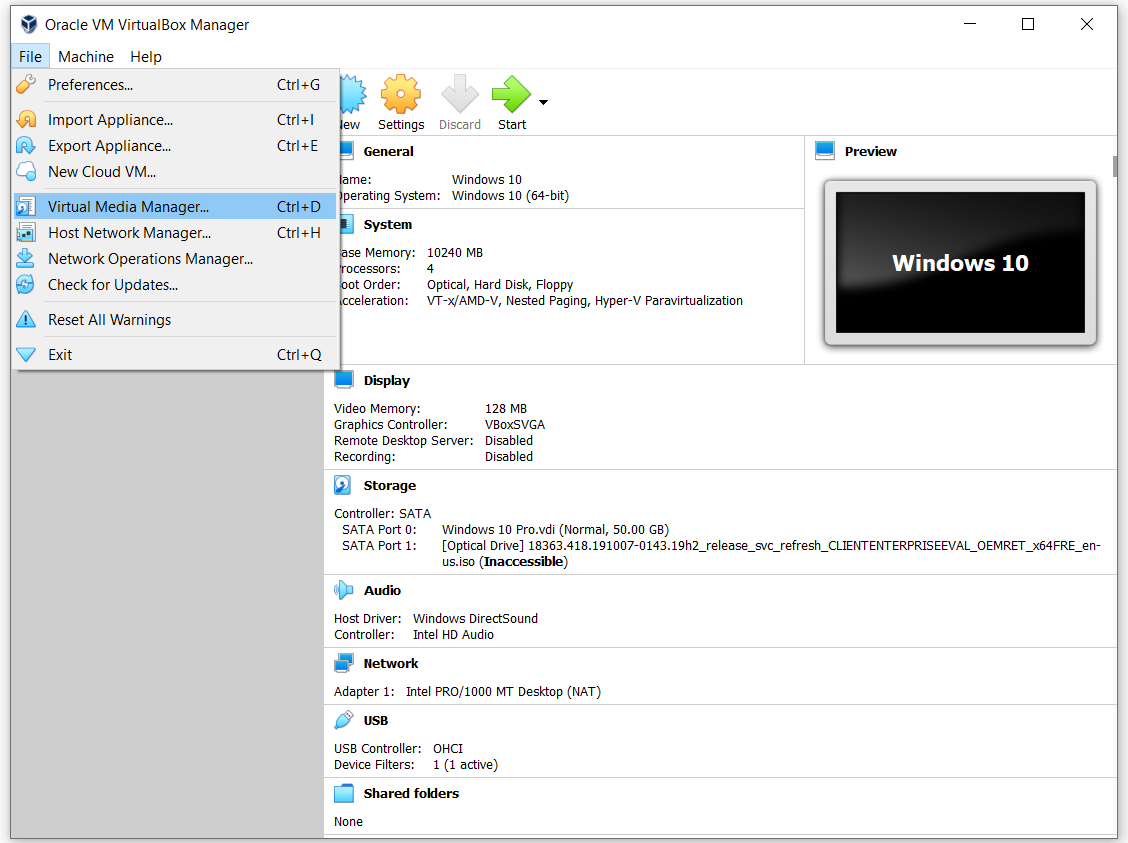

Добавете IP (или име на хост на вашия сървър) и го запазете с име. Ако не го запазите, ще трябва да го въвеждате всеки път, когато искате да се свържете.

От левия прозорец щракнете върху CONNECTION и SSH и TUNNELS, след което изберете Динамичен и задайте порта за източник на 7070 и натиснете ADD. Изберете Local, Source Port 8080 (или вашия порт) или какъвто и да е портът и местоназначението 127.0.0.1:port и щракнете върху добавяне отново.

Щракнете върху Сесия в левия прозорец (отгоре) и запазете тази настройка. Сега, когато влезете в сървъра, ще бъдете отведени до прозореца на терминала.

Сега, когато го отворите, получавате терминален прозорец. Ако изобщо не желаете да използвате това, има опция ‘dont start a must or command of’ под SSH в менюто.

Докато работи, можете да стартирате всяко приложение, което работи с прокси. Ако позволява Socks 5 или 4 proxy, насочете го към 127.0.0.1 на порт 7070 и той вече ще тунелира и данните ще излязат от вашия linux сървър. Ако поддържа само HTTP прокси, използвайте 127.0.0.1 порт 8080.

Трафикът, изпратен по тази система, не може да бъде извлечен от въздуха (подушен) от хакери, тъй като е криптиран.

Етикети SSH тунелиране 2 минути четене

![[Fix] Вътрешна грешка на MME в Premiere PRO и Premiere Rush](https://jf-balio.pt/img/how-tos/03/mme-internal-device-error-premiere-pro.png)