Източник на лого на WooCommerce - WooCommerce

Ако някога сте притежавали уебсайт за електронна търговия, има почти процента вероятност да сте чували за WooCommerce, популярната приставка за уебсайтове за електронна търговия. Захранвайки над 35% от уебсайтовете за електронна търговия в интернет и с повече от 4 милиона инсталации, WooCommerce е един от най-надеждните приставки за потребители, които искат да имат собствен онлайн магазин. Ако сте потребител на приставката на WooCommerce, има някои важни новини, които не бива да пропускате.

Техническите характеристики

Саймън Скенел, изследовател в RIPS Technologies GmbH, открити уязвимост в приставката (кредити на HackerNews за намиране на публикацията в блога), която според съобщенията позволява на злонамерен или компрометиран привилегирован потребител да получи пълен контрол над уебсайта, при условие че използва непоправената версия на приставката. Описанието на уязвимостта в блога на Саймън гласи следното:

Недостатък в начина, по който WordPress борави с привилегии, може да доведе до ескалация на привилегиите в WordPress плъгини. Това засяга например WooCommerce, най-популярният плъгин за електронна търговия с над 4 милиона инсталации. Уязвимостта позволява управители на магазини да изтриете определени файлове на сървъра и след това да поемете всеки акаунт на администратор.

Освен това Саймън разкрива технически подробности за експлоата в своя блог пост. Той разкрива как Wordpress автоматично разрешава акаунти с „ редактиране_потребители ”Разрешение да редактирате и идентификационните данни на акаунт на администратор. Но плъгини като WooCommerce включват мета възможности, които са внедрени като функции и чиято възвръщаема стойност решава дали текущият потребител може да извърши това действие или не. Това пречи на мениджърите на магазини да редактират администраторски акаунти.

Дефектът

Основният недостатък на начина, по който Wordpress обработва тези привилегии на акаунта, е, че мета възможностите на дадената приставка се изпълняват, ако и само ако приставката е активна. Ако случайно приставката WooCommerce се деактивира, тогава всички потребителски акаунти с „ редактиране_потребители ”Разрешението ще може да се занимава и с администраторските акаунти и по този начин да поеме целия уебсайт.

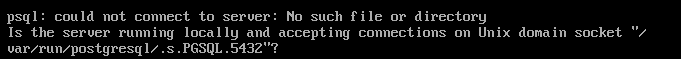

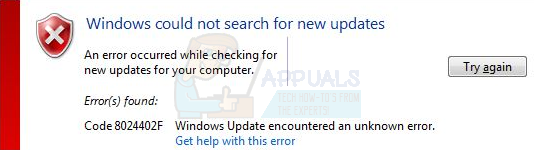

Въпреки че само администраторите могат да деактивират приставки, произволна уязвимост при изтриване на файлове в WooCommerce позволява на мениджърите на магазини да изтриват всеки файл на сървъра, който може да се записва. Тази уязвимост може да се използва, за да деактивира самата WooCommerce и по този начин да се отърве от всички ограничения за акаунта на мениджъра на магазина, тъй като „ Като изтриете основния файл на WooCommerce,woocommerce.php, WordPress няма да може да зареди приставката и след това ще я деактивира ”Както казва Саймън в своя блог.

Решението

Въпреки че уязвимостта е доста критична, добрата новина е, че е така закърпен във версия 3.4.6 на WooCommerce, миналия месец. Ако използвате WooCommerce във вашия уебсайт, Силно се препоръчва да актуализирате своя плъгин за WooCommerce и самия Wordpress , за да сте сигурни, че сте се отървали от гореспоменатата уязвимост.

Етикети Сигурност WordPress