Skype: Платформа за видео разговори, чат и бизнес комуникация

Открита е уязвимост на услугата в Skype Empresarial Office 365 версия 16.0.10730.20053. За първи път е открит от Самуел Круз на 20тиот август 2018 г. Според информацията, представена от Cruz, тази конкретна уязвимост е тествана само във версия 16.0.10703.20053 на Skype Empresarial. Освен това беше тестван на испанската платформа за домашна операционна система Windows 10 Pro x64. Все още не е известно дали тази уязвимост засяга и други версии на Skype Empresesarial и дали други действа върху определените засегнати версии и на други операционни системи / версии.

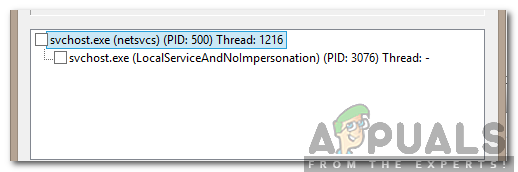

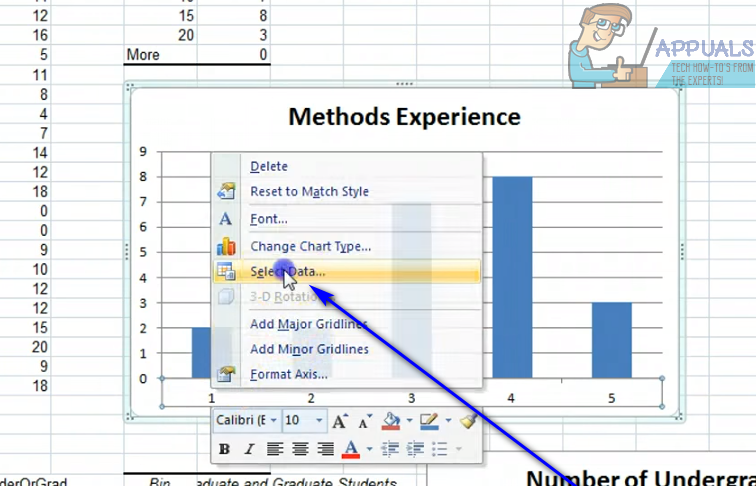

Според информацията, хвърлена светлина от Круз, катастрофата се случва, както следва. Първо, трябва да стартирате кода на python: python SkypeforBusiness_16.0.10730.20053.py. След това трябва да отворите SkypeforBusiness.txt и да копирате съдържанието на файла в клипборда на вашето устройство. След като тази стъпка приключи, трябва да стартирате Skype за бизнеса както обикновено и да поставите това, което сте копирали в клипборда по-рано от текстовия файл. След като това се постави, това води до отричане на системния срив на устройството, което кара Skype да спре да работи и да се срива при всяка манипулация.

Неразказана история за грешка в корупцията на паметта в Skype https://t.co/ykyHPll81q #кибер защита pic.twitter.com/jqoHY3kIAD

- Angelo G Longo (@aglongo) 5 септември 2018 г.

В допълнение към тази грешка, само преди няколко часа е установено, че софтуерът има недостатък, чрез който данните и медийното съдържание, споделени между двама потребители на skype, могат да доведат до срив на приложението. Това означава, че същата уязвимост може да бъде експлоатирана дистанционно, ако злонамерен потребител изпрати фалшиви такива файлове чрез приложението на друг потребител, което води до същия вид реакция на отказ на услуга чрез повреда на паметта. Установено е, че тази втора уязвимост от повреда на паметта засяга Skype за linux: skypeforlinux_8.27.0.85_amd64.deb.

Този недостатък, който може да се използва от разстояние, описан по-горе в Skype, изисква зловредният нападател да свърже повикване с потребителя на жертвата и след това едновременно да изпрати злонамерените файлове през услугата за съобщения на платформата. В случая както на локално използваемата уязвимост на python, така и на дистанционно експлоатиращия бъг, работещ на същия принцип, все още няма налични инструкции или препоръки за смекчаване. Към момента все още не е публикувано изявление по този въпрос.

Етикети Катастрофа скайп